שקיפות מלאה מהענן - לזיהוי וניהול כל הפגיעויות

פלטפורמת ענן יחידה עבור אבטחה ותאימות בכל נכסי ה- IT הגלובליים

אבטחת קונטיינרים - Container Security

עד 2020 גרטנר צופה כי 50% מהארגונים הגלובליים יריצו אפליקציות קונטיינרים בסביבות ייצור.

5 האתגרים שמייצרים קונטיינרים לצוותי אבטחת מידע

צפה בסקירה של אבטחת קונטיינרים עם Qualys

על מה לא ניתן להתפשר עם פתרון אבטחת מידע לקונטיינרים:

שקיפות רחבה

לא ניתן להסתפק בניטור של סביבת הקונטיינרים לבדה, חייבים לבחון אותה במסגרת התשתית הרחבה. הדבר גם מפחית עלות ומורכבות.

סקלאביליות (מדרגיות)

כדי לספק הגנה מקיפה הפתרון חייב להיות מסוגל לפעול בכל הסביבות, בין אם מדובר בהפעלה מקומית או בהפעלה בענן או VM, הפתרון חייב להיות מסוגל לטפל בכל הסביבות.

ניהול פגיעויות

פתרון חייב לאפשר זיהוי פגיעויות בתוך קונטיינרים, תוך מזעור התרעות השווא למינימום האפשרי.

רוב הפתרונות מבצעים ניתוח סטטי – הם מפרקים את השכבות השונות של סביבת הקונטיינרים כדי לזהות פגיעויות. זה מאוד מהיר, אבל הדבר יכול לגרום להתרעות שגויות רבות, מכיוון שהפתרון לא מבין את הקואורלציה בין השכבות. פתרון שמסוגל לראות את כל הסביבה באופן מאוחד יכול להבין טוב יותר ממה נובעת ההתראה בכל השלבים.

ממשק עם כלי פיתוח

פתרון עם ממשק למוצרי DevOps באמצעות REST API או תוספים מותאמים אישית, כדי להשתלב במחזוריות הפיתוח המהירה.

בשלות ובגרות

פתרונות רבים בשוק צמחו כפתרון נקודתי, ולא בטוח שהם יהיו מסוגלים להתמודד עם התפתחות התחום בעוד שנה או שנתיים. פתרון לאבטחת קונטיינרים חייב לבוא מחברה מבוססת עם מפת דרכים ארוכת טווח.

מודלים של אבטחת קונטיינרים

תוכנת סוכן ב- Docker

הפעלת פתרון ניטור באירוח Docker כתוכנת סוכן.

זו אינה אפשרות טובה אם לצוות האבטחה אין גישה למארח – וזה המצב לעיתים קרובות בסביבות של ענן ציבורי.

הפעלה בתוך קונטיינר

סוג אחר של כלים מופעל בתוך קונטיינר כ- deamon או סוכן. אפשרות זו אינה תמיד רצויה מצד המפתחים.

קונטיינר משני

המודל השלישי, זה של Qualys, מתבסס על ניטור המופעל כקונטיינר משני. הוא רץ בכל מארח לצד הקונטיינרים האחרים. מודל זה מותאם לטווח רחב של סביבות.

כיצד פועל הפתרון של Qualys

לפתרון יש חיישן המהווה בעצמו קונטיינר, אותו ניתן להוריד כתמונה (Image) של Docker ולהפעיל כקונטיינר משנה בכל מארח Docker שאתה מפעיל. מאחר והוא זמין כ- Image ניתן לנהל אותו בקלות באמצעות כלי האורקסטרציה ולהפעיל בכל ה- nodes באופן אוטומטי.

החיישן תומך בקונטיינרים של Docker הרצים על Linux ומופעלים ב- Kubernetes, Docker Swarm וסביבות אורקסטרציה אחרות.

אתה יכול לייצר מערכי Daemon עבור Kubernetes, ולהוריד תבניות דוגמה עבור Docker Swarm ותבניות אורקסטרציה.

חיישני הקונטיינרים מתעדכנים בעצמם וניתן להגדירם לתקשורת על גבי פרוקסי.

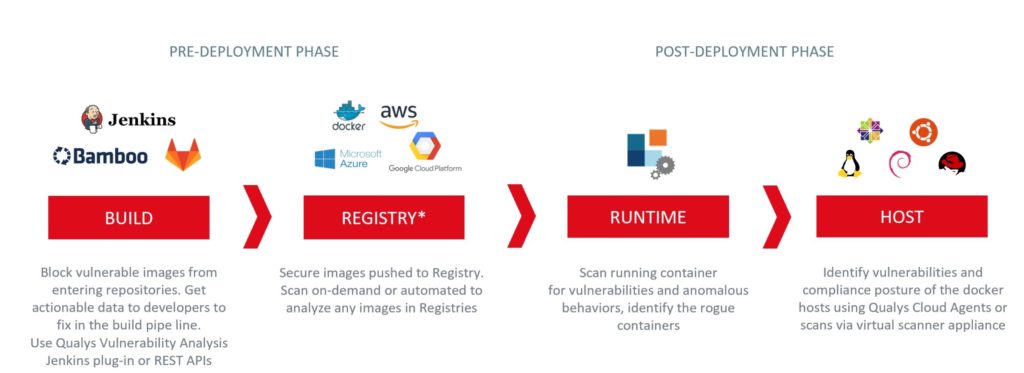

ההגנה של Qualys מתחילה מוקדם בתהליך ונמשכת עד ההפעלה

שלב ה- BUILD

בשלב ה- Build, היעד הראשי של אבטחת המידע הוא להימנע מהכנסת תמונות (Images) המכילות פגיעויות או כאלו המכילות קונפליקטים. הדבר חשוב במיוחד עבור תמונות שנאספו במלואן או בחלקן ממאגרים ציבוריים – פעולה נפוצה בקרב מפתחים. Qualys CS מאפשר לצוותי DevSecOps לבצע ניתוח פגיעויות דרך REST API או דרך תוספים (Plugin) בכלי CI/CD. ל- Qualys CS יש תוסף קיים עבור Jenjins ובקרוב גם עבור Bamboo, Microsoft VSTS, Git Labs, TeamCity ו- CircleCL.

צוות האבטחה יכול לקבוע רף למעבר של אימג'ים, כגון קיומן של פרצות מסוימות או כל פרצה מרמת איום מסוימת והלאה. מפתחים יכולים לקבל התראה אוטומטית אם אימג' מסוים נכשל בניתוח, ויכולים לגשת למידע מפורט אודות הפגיעות כדי לתקן את הבעיה. עבור Jenkins ניתן להגדיר ניתן להגדיר בקרים באופן גלובלי דרך הפורטל של Qualys.

צור קשר עם מומחה מולטיפוינט לקבלת הצעת מחיר

שלב ה- REGISTRY

בשלב זה ארגונים צריכים צריכים לנהל מצאי של כל האימג'ים שכבר נמצאים ב- Registry ולסרוק אותם אחר פגיעויות. עם Qualys CS, ארגונים יכולים לנהל ולסרוק תמונות (Images) במאגרים מקומיים כגון Artifactory ו- Nexus, וב- Registry מבוססי ענן כמו AWS, Azure ו- Google Cloud.

חשוב לתזמן סריקות אוטומטיות ברמה יומית כדי לזהות פגיעויות חדשות שנחשפו ולבדוק אילו אימג'ים חדשים התווספו למאגרים.

חשוב גם לבדוק כי אימג'ים מגיעים ממקורות אמינים, אשר שומרים על התמונות שלהם מעודכנות ונקיות מפגיעויות שהתגלו. מומלץ להשתמש בשירותי notary כדי לחתום תמונות ולהבטיח כי נעשה שימוש בסביבה שלך רק בתמונות אמינות.

שלב זמן ריצה

יש לנו הנחה שכל מה שהגיע לסביבת הריצה נבדק ומאובטח. זו הנחה שגויה.

כאשר אימג'ים של קונטיינרים הופכים לזמינים לשימוש בסביבת ייצור, חיוני לשמור על שקיפות וניטור רציף גם בסביבה זו. עם Qualys CS, ארגונים יכולים זהות קונטיינרים פגיעים, לזהות היכן הם נמצאים, ולהעריך את ההשפעה האפשרית שלהם על בסיס התפוצה שלהם בסביבה.

Qualys עושה זאת, בין היתר, באמצעות זיהוי קונטיינרים שכבר רצים במערכת וחורגים מהתנהגות תמונת האב שלהם, פעילות שעלולה להצביע על פריצה – כולל קריאות, תהליכים ותקשורת.

Qualys מאפשרת לצוותי אבטחה להפעיל אמצעי נגד, כגון חסימה או הסגר של קונטיינרים סוררים, ולבצע Drill Down לגבי הפרטים של החריגות. Qualys CS מאפשר לצוותים גם לאשר אימג'ים מול מדיניות אבטחה, ולחסום אימג'ים שאינם מאושרים מלעלות באמצעות אינטגרציה עם אורקסטרציה.