האקרים כיום ממוקדים בהרשאות הגישה שלך מסיבה טובה. ברגע שהם משיגים גישה אליהם, הם יכולים להתקדם מעבר לפירצה הבסיסית, להרחיב את אפשרויות הגישה שלהם ולנוע לרוחב הרשת שלך אל עבר מידע חסוי שיהפוך לכלי נשק עבורם. באמצעות חטיפה של הרשאות גישה של משתמש מורשה, התוקף יכול להשתלב בקלות בפעילות הרגילה של הרשתות ולפעול בחופשיות גדולה, כשהגילוי הופך לקשה מאוד.

"אם אין לך ניהול הרשאות איכותי, תוקפים יכולים לחטוף את ההרשאות שלך ולהתחיל לפעול כמשתמש מהשורה",

דייב שאקלפורד, חוקר אבטחה מומחה ב- IANS.

עם Secret Server של Thycotic אתה יכול כעת לאבטח את החשבונות המורשים שלך בשבריר העלות של גישות חלופיות – וליצור באופן מיידי דוחות שיספקו לך תוצאות.

ראה בעצמך עד כמה יקרי ערך הדוחות האלה יכולים להיות כדי לשפר את עמדת האבטחה של החברה שלך וכדי לעמוד בדרישות רגולציה.

הדוחות בניהול הרשאות ש- CISO לא יכולים בלעדיהם:

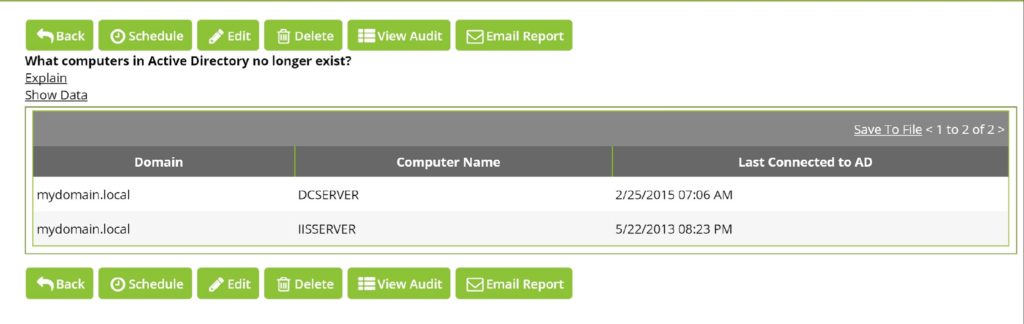

דוח 1

הדוח הוא כלי מדויק לצורך זיהוי של מערכות מבוססות חלונות שלא התחברו לדומיין שלך לאחרונה – שאינן קיימות או שיצאו מפעילות. הדבר מספק דרך פשוטה עבור מנהלי IT או CISO כדי לזהות מחשבים (ובכך גם חשבונות מורשים במחשבים אלה), שכבר אין צורך לנהל. דוח זה יכול גם להישלח לצוות הניהול של ה- Active Directory לצורך הסרה של המערכות האלה מהדומיין ואת הרשומות הקשורות בהם. הדבר מסייע להבטיח כי רשימת המצאי נותרת עדכנית, וכי כל החשבונות המורשים שמנוהלים במערכות המטרה הם לגיטימיים ונמצאים תחת מוטת השליטה של ניהול ההרשאות.

מה אתה מקבל מדוח זה?

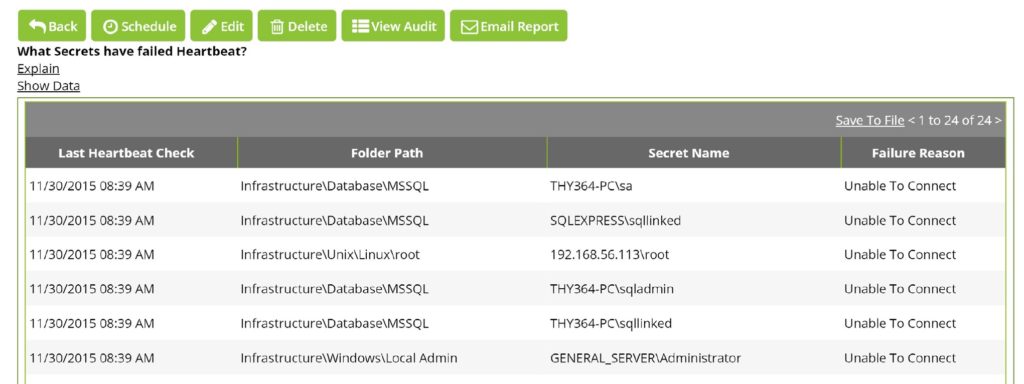

דוח 2

הדוח חושף את ההרשאות השמורות בתוך פתרון ה- Privileged Account Management שכבר אינן עומדות בבדיקת אימות. כלי ניהול הרשאות צריכים להיות בעלי היכולת להתקשר החוצה אל מערכות המנוטרות ולאמת האם ההרשאות עדיין מכילות שמות משתמש וסיסמאות שעדיין פועלות בהן. ללא בדיקה זו, ייתכן והרשאות השתנו מחוץ למוטת השליטה של ניהול ההרשאות – על ידי מנהל מערכת, או גרוע מכך, על ידי תוקף זדוני שחדר למערכת. כדי לסייע לייעל את מאמצי התיקון ולהסדיר את הסיסמאות שאינן תואמות, הדוח גם מספר את הסיבה לכשל בבדיקה.

מה אתה מקבל מדוח זה?

דוח 3

הדוח מעניק מבט יעיל נוח לגבי הרשאות של משתמשים לכלי ניהול ההרשאות שלא היו בשימוש. הדוח מסייע לזהות אנשי צוות שכבר לא זקוקים לגישה לכלי ניהול ההרשאות ולחשבונות שהוא מגן עליהם. הדוח עונה על התפיסה של Least Use Privilege, המתחייבת ממספר רגולציות הקובעות כי גישה לחשבונות מוגבלים תינתן רק למי שזקוק לה. דוח חודשי שכזה יעניק ל- CISO את השקיפות הנדרשת כדי לקבל החלטות מדיניות נכונות לגבי הגורמים בעלי גישה לסיבת ניהול הרשאות.

מה אתה מקבל מהדוח?

דוח 4

הדוח מספק מבט הוליסטי על כל ההרשאות שמנוהלות בכלי ה- Privileged Account Management, והאם הן עומדות בדרישות המדיניות או הרגולציה מבחינת מורכבות הסיסמא, מחזורי שינוי, והגדרות נוספות. חשוב לסקור ולאמת על בסיס קבוע כי המדיניות מופעלת כראוי, וכי אף אחד לא שינה את ההרשאות עצמן מחוץ למוטת השליטה והגדרות המדיניות שהופעלה. חשבונות מורשים שכבר אינם עומדים בדרישות המדיניות עלולים להציב את הארגון בסיכון מבחינה תפעולית ומבחינת רגולציה. באמצעות דוח עובר/נכשל קל לקריאה, מנהלי IT ו- CISO יכולים לזהות במהירות אילו חשבונות נמצאות מחוץ למדיניות הרגולציה, ולחקור ולתקן את המצב במטרה להבטיח עמידה ברגולציה. כלי זה יכול גם להיות בשימוש כדי לספק עדות למבקרים חיצוניים כי החשבונות עונים על רגולציה או מדיניות אחרת להן נדרש הארגון.

מה אתה מקבל מדוח זה?

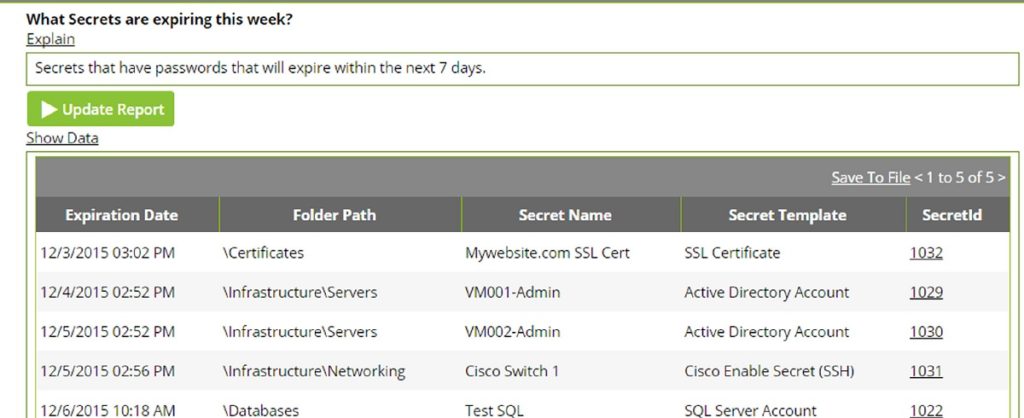

דוח 5

הדוח מציג אילו חשבונות צפויים לפוג במהלך השבוע הקרוב. תפוגה, בהקשר זה, היא אם סיסמא המקושרת להרשאה צריכה להשתנות לפי דרישות ההחלפה, או אם כל אובייקט המאוחסן ב- Privileged Account Management, כגון תעודות רשת, מגיע לסוף תקפות האימות שלו ויש לחדשו. זהו דוח רב ערך המציף אובייקטים שיש לשים אליהם לב מיוחדת במהלך תקופה בהם הם מוחלפים ומשתנים. ניתן לשנות את הדוח בקלות כדי להראות אילו סיסמאות פגות תוקף בחודש הבא, ב- 90 הימים הבאים, או בכל תקופת זמן אחרת. בנוסף, ניתן לשלוח הודעות אוטומטיות לגורמים הרלוונטיים כדי להתריע על פקיעת תוקף קרובה.

מה אתה מקבל מדוח זה ?

מולטיפוינט גרופ, היא המפיצה של פתרונות הגנת סייבר מובילים לאנטרפרייז, לעסקים קטנים ובינוניים, ול- MSP וספקי שירותים.

תשלום מאובטח באמצעות: